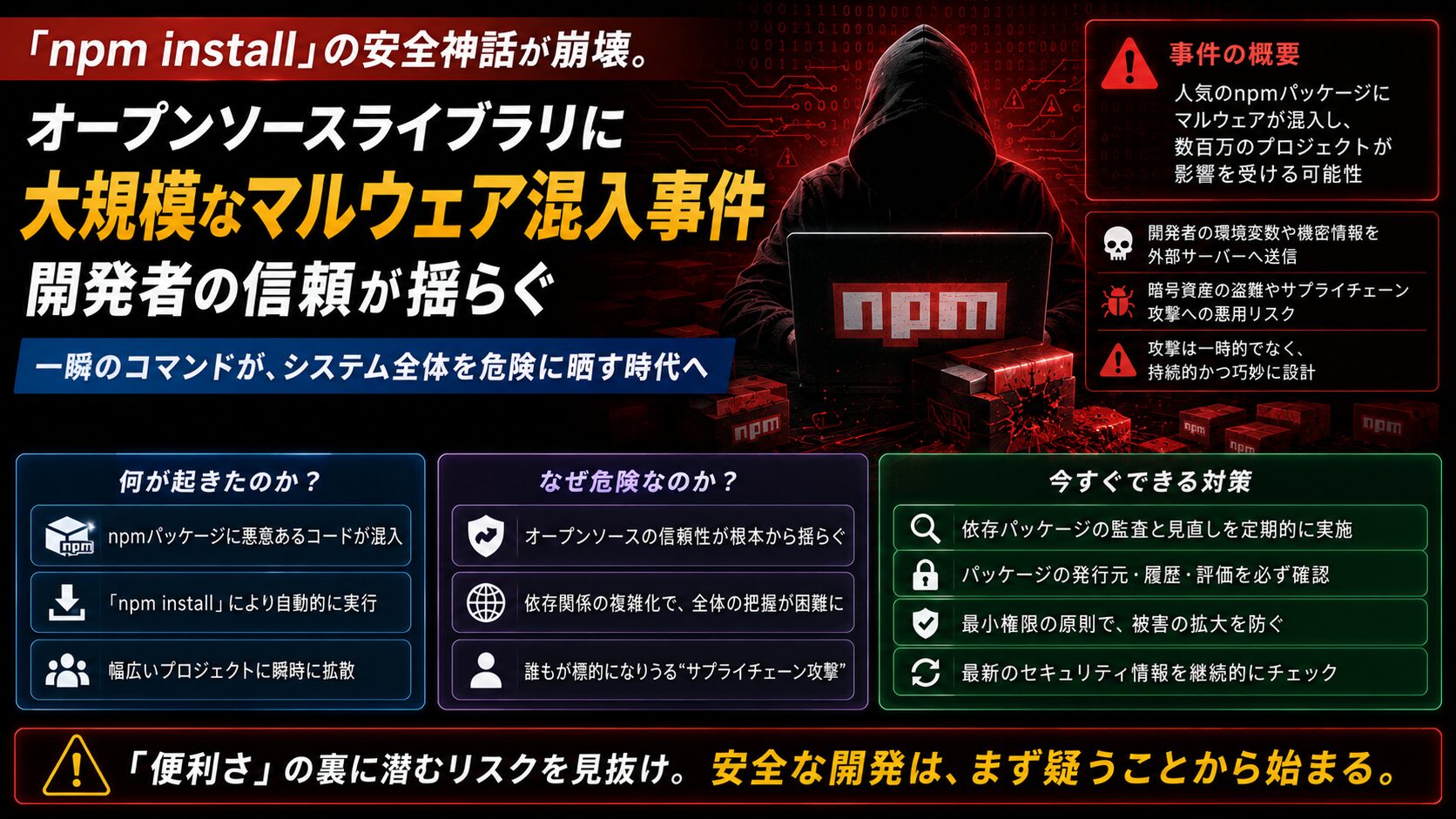

2026年5月11日、モダンなWebフロントエンド開発に欠かせないオープンソースライブラリ「TanStack」を標榜した、史上最大級のnpmサプライチェーン攻撃が発生した。攻撃者グループ「TeamPCP」は、42のパッケージで計84の悪意あるバージョンを一般公開。英国のNHS(国民保健サービス)が緊急のセキュリティアラートを発出する事態に発展しており、開発者が日常的に行う「npm install」の安全神話が根底から覆されている。

攻撃手法の巧妙さ:信頼されたブランドの悪用

今回のインシデントは、広く信頼されている「TanStack(QueryやTableなど)」のエコシステム、またはそれに類似した名称(タイポスクワッティング等)や依存関係を巧妙に突いたサプライチェーン攻撃である。開発者が気づかないうちに悪意あるコードを取り込んでしまう仕組みが構築されていた。

- 広範な汚染:確認されただけで42のパッケージ、84のバージョンにマルウェアが仕込まれた。

- TeamPCPの関与:攻撃を主導したとされるグループは、環境変数やシークレットキーの窃取を目的としていたとみられる。

- 検知の遅れ:通常のビルドプロセスを阻害せず、裏で静かに動作するため、発見までに時間を要した。

医療インフラへの波及:NHSがアラートを発出

被害はテック企業に留まらず、公共インフラへも波及。NHSイングランド(英国保健サービス)は、システム内部のWebアプリケーションがこの汚染されたパッケージを取り込んでいる可能性を懸念し、即座にセキュリティアラートを発出した。

開発現場が今すぐ取るべき緊急対策

- 依存関係の監査(Audit):`npm audit` や各種セキュリティスキャンツールを用い、自社プロジェクトに不正なパッケージが含まれていないか即座に確認。

- シークレットのローテーション:万が一汚染バージョンをインストールしていた場合に備え、環境変数(APIキーやデータベースのパスワード)をすべて刷新する。

- バージョン固定の徹底:パッケージの自動更新(キャレット `^` やチルダ `~` による指定)を一時的に制限し、検証済みの安全なバージョンにロックする。

AI時代の開発環境における「盲点」

2026年5月現在、多くの開発現場では「バイブコーディング(AIに大まかな指示を出してコードを自動生成させる手法)」が主流となっている。 しかし、AIが提案したコードに含まれる外部ライブラリをそのまま無批判にインストールすることのリスクが、今回の件で浮き彫りになった。

| 要素 | 従来の開発 | AI時代の開発(2026年) |

|---|---|---|

| コード生成スピード | 人間が手動で記述(低速) | AIが数秒で大量生成(超高速) |

| 外部ライブラリの依存 | 厳選して導入 | AIの提案通りに大量のnpmを自動インポート |

| 最大のセキュリティリスク | コード内のロジックミス | 自動インポートによるサプライチェーン汚染 |

「npm installは安全ではない」という冷徹な現実

AIやツールによってコードの生産量が何倍にも増えた結果、人間がそのすべての依存関係をチェックすることは物理的に不可能になりつつある。 セキュリティの主戦場は、生成されたコードの良し悪しから、インポートする「エコシステム全体のガバナンス」へと移行している。

まとめ

TanStackを襲ったサプライチェーン攻撃は、2026年のテック業界に「逆風と現実」を突きつけた。技術がどれほど加速しようとも、私たちがシステムを構築する「足場(オープンソース)」が汚染されてしまえば、その上に建つすべての城は脆くも崩れ去る。今こそ、すべての開発チームが防衛体制を見直すべき時だ。

毎朝7時、最新のサイバーセキュリティ・AI動向を配信中

npmサプライチェーン攻撃の続報から、AI開発環境を守るセキュリティベストプラクティスまで。編集部が厳選して配信中。無料で購読できます。

コメント